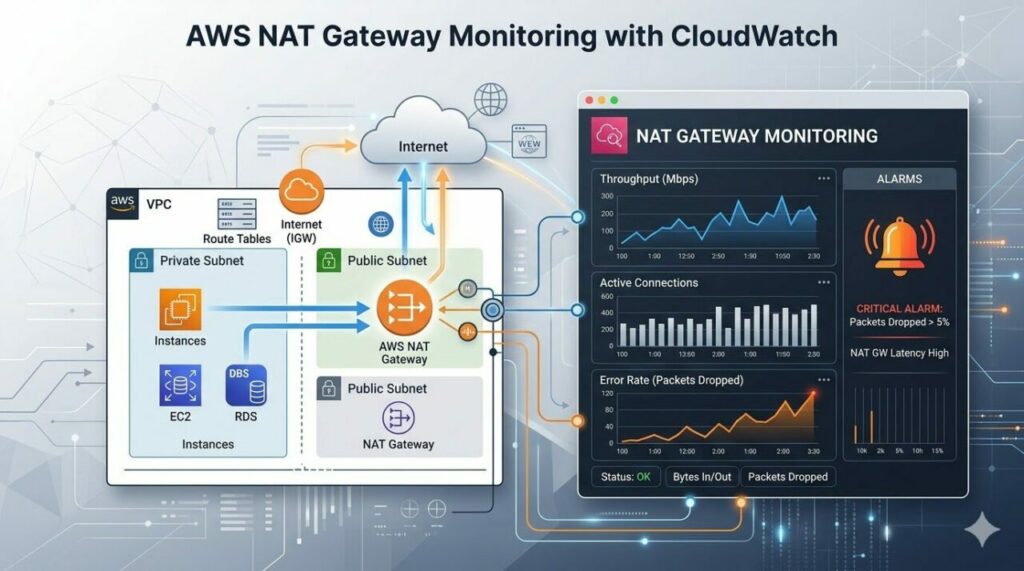

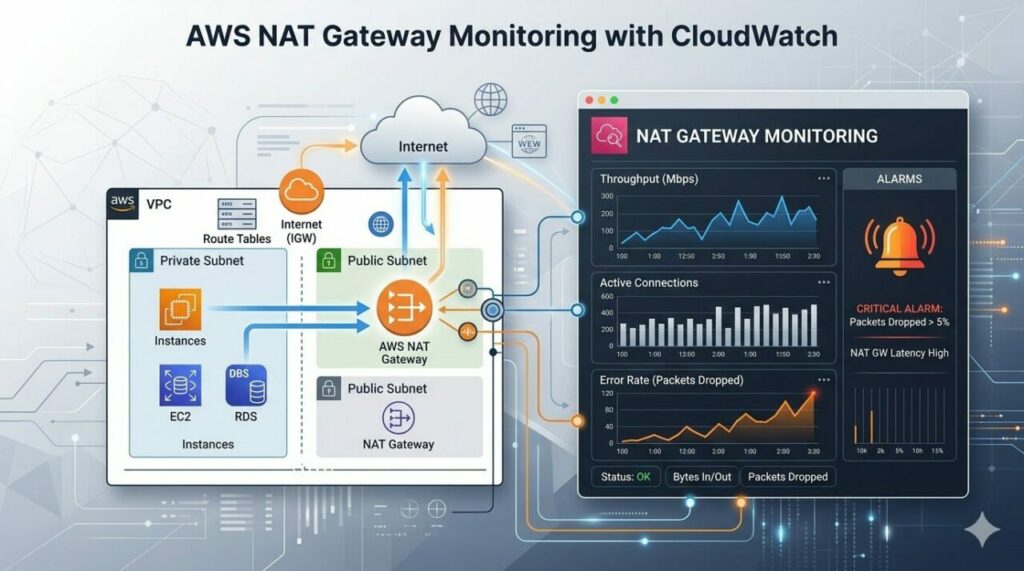

Monitorar NAT Gateway na AWS é importante para manter a estabilidade e a performance de workloads que dependem de acesso à internet a partir de sub-redes privadas. Embora seja um serviço gerenciado, o NAT Gateway também possui limites operacionais e pode se tornar um ponto de atenção em ambientes com tráfego elevado.

No Amazon CloudWatch, é possível acompanhar métricas que ajudam a identificar falhas de alocação, descarte de pacotes e sinais de saturação, permitindo uma resposta mais rápida antes que aplicações em produção sejam afetadas.A forma mais prática de acompanhar esse recurso é usando o Amazon CloudWatch, que disponibiliza métricas importantes para identificar falhas e degradações.

Por que monitorar NAT Gateway na AWS

O NAT Gateway é um componente importante em arquiteturas com sub-redes privadas, pois permite que instâncias e aplicações acessem a internet sem exposição direta. Quando esse recurso enfrenta saturação ou descarte de pacotes, podem surgir lentidão, falhas de conexão e impactos em integrações externas.

Principais métricas do NAT Gateway no CloudWatch

Duas métricas merecem atenção especial:

ErrorPortAllocation

Essa métrica mostra quantas vezes o NAT Gateway não conseguiu alocar uma porta de origem para novas conexões. Quando esse número sai de zero, pode indicar saturação, excesso de conexões simultâneas ou necessidade de investigação do padrão de tráfego da aplicação.

PacketsDropCount

Essa métrica indica a quantidade de pacotes descartados pelo NAT Gateway. Aumento recorrente nesse indicador pode sinalizar degradação de desempenho, congestionamento de tráfego ou possíveis impactos na comunicação entre aplicações privadas e serviços externos.

Como acompanhar a utilização

O NAT Gateway não fornece uma métrica direta de utilização percentual. Ainda assim, é possível estimar o volume de tráfego processado e acompanhar tendências de crescimento usando métricas de entrada e saída no CloudWatch.

Para essa análise, vale acompanhar métricas como:

- BytesInFromDestination

- BytesInFromSource

- BytesOutToDestination

- BytesOutToSource

Com elas, é possível usar metric math no CloudWatch para estimar throughput e identificar crescimento anormal no consumo de banda.

Por que criar alarmes ao monitorar NAT Gateway na AWS

Criar alarmes no CloudWatch ajuda sua equipe a agir rapidamente antes que o problema afete aplicações em produção. O ideal é configurar alertas para:

- falhas de alocação de porta;

- pacotes descartados;

- Monitorar NAT Gateway na AWS é essencial para garantir desempenho, estabilidade e visibilidade em arquiteturas com sub-redes privadas. Mesmo sendo um serviço gerenciado, ele pode apresentar gargalos e, por isso, precisa ser monitorado.

Conclusão sobre como monitorar NAT Gateway na AWS

Monitorar o NAT Gateway na AWS é uma prática importante para garantir performance, estabilidade e visibilidade da rede. Com métricas e alarmes no CloudWatch, sua operação ganha mais controle e capacidade de resposta.